“The Mandiant brand is synonymous with unmatched insights for organizations seeking to keep themselves secure in a constantly changing environment,” said Thomas Kurian, CEO, Google Cloud. “This is an opportunity to deliver an end-to-end security operations suite and extend one of the best consulting organizations in the world. Together we can make a profound impact in securing the cloud, accelerating the adoption of cloud computing, and ultimately make the world safer.”

Étiquette : vulnerability (Page 11 of 40)

« The facial recognition company Clearview AI is telling investors it is on track to have 100 billion facial photos in its database within a year, enough to ensure “almost everyone in the world will be identifiable,” according to a financial presentation from December obtained by The Washington Post.

And the company wants to expand beyond scanning faces for the police, saying in the presentation that it could monitor “gig economy” workers and is researching a number of new technologies that could identify someone based on how they walk, detect their location from a photo or scan their fingerprints from afar ».

“Après un grave accident survenu samedi, à Paris, d’un taxi électrique Tesla Model 3 – une des voitures électriques les plus vendues en Europe – qui n’était pas en service, la compagnie de taxis parisiens G7 a mis à l’arrêt, mardi 14 septembre, les quelques voitures du même modèle de sa flotte, le temps de la conclusion de l’enquête. Cette décision a été prise par précaution, les raisons de l’accident n’étant pas encore connues.”

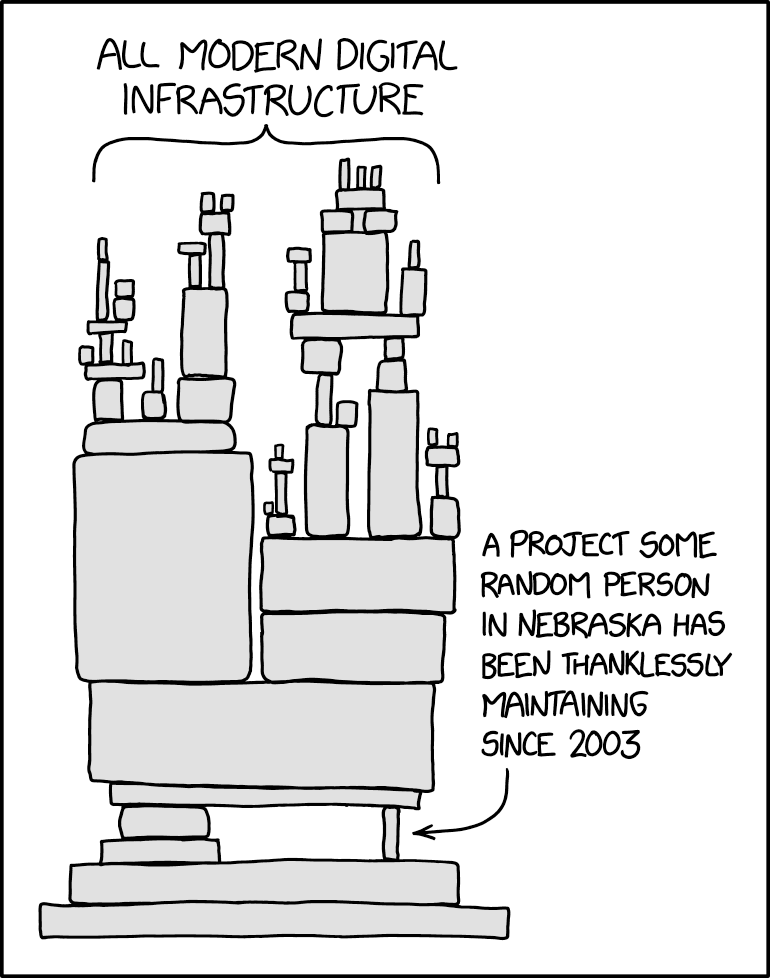

“Comme le fait remarquer Filippo Valsorda, il y a quelques semaines, le gouvernement américain avait alerté de la présence d’une autre faille dans un logiciel open-source très utilisé, mais complètement laissé aux mains de développeurs bénévoles. La terrible faille Heartbleed, qui a fait trembler le web en 2014, est venue d’un projet maintenu « par deux types appelés Steve », rappelait ironiquement Buzzfeed à l’époque. Ces pratiques sont tellement répandues que le célèbre blog BD XKCD en a même fait une blague tristement d’actualité. ”

Source : L’immense faille Log4Shell rappelle que le financement du logiciel libre est essentiel – Numerama

« Les craintes se concrétisent. De premières attaques ransomwares qui exploitent la faille Log4shell ont été observées par l’entreprise de sécurité informatique Bitdefender, et ce dès le week-end qui a suivi sa découverte le 10 décembre 2021. Cette vulnérabilité 0-day permet d’exécuter du code à distance sans authentification et d’accéder aux serveurs concernés.

Il s’agit d’une faille rêvée pour des opérateurs de ransomware vu la facilité d’entrée dans les systèmes vulnérables qu’elle fournit. La liste de logiciels concernés par la vulnérabilité est astronomique, et beaucoup de grands groupes étaient exposés : Amazon, Tesla, Apple, Steam, Minecraft ou même des services de Google ».

Source : Faille Log4shell : les attaques ransomware démarrent déjà – Numerama

“The botnet known as Dark Mirai (aka MANGA) has been observed exploiting a new vulnerability on the TP-Link TL-WR840N EU V5, a popular inexpensive home router released in 2017. The flaw is tracked as CVE-2021-41653 and is caused by a vulnerable ‘host’ variable that an authenticated user can abuse to execute commands on the device. TP-Link fixed the flaw by releasing a firmware update (TL-WR840N(EU)_V5_211109) on November 12, 2021. However, many users have not applied the security update yet.”

Source : Dark Mirai botnet targeting RCE on popular TP-Link router

“Twitter a 300 millions d’utilisateurs et utilisatrices actives par mois, pour seulement 1 867 modérateurs dans le monde. Cette disproportion a été révélée par BFM TV, qui s’est procuré les chiffres que la plateforme a elle-même communiqués au CSA (Conseil supérieur de l’audiovisuel) en septembre dernier. « Nous avons récemment doublé le nombre de personnes chargées de faire respecter nos règles. Chez Twitter, 1 867 personnes se consacrent exclusivement à l’application de nos politiques et à la modération des contenus. Ce chiffre représente plus d’un tiers de l’ensemble de nos effectifs mondiaux », peut-on lire.”

“L’une des raisons invoquées en filigrane est la dureté des images et contenus auxquelles les modérateurs et modératrices sont exposées : il serait plus « humain » selon Twitter de ne pas leur infliger ce travail. Sur ce point, il serait difficile de contredire la plateforme, tant les enquêtes et reportages médiatiques ont montré, depuis des années, la dureté du métier de modérateur en ligne, des « petites mains » invisibles du web qui sont exposées en première ligne au pire de la violence humaine”.

Source : Twitter assume n’avoir quasiment pas de modérateurs humains – Numerama

“La logique voudrait que le réseau social contacte directement la ou le propriétaire du nom pour lui demander s’il serait d’accord pour le céder. Mais dans les faits, l’exemple de Thea-Mai Baumann montre qu’il est possible que des modifications soient faites sans en discuter avec l’internaute concerné. L’histoire de l’artiste australienne pourrait également servir d’avertissement à tous les créatifs qui utilisent Instagram et d’autres plateformes comme « galerie » où elles et ils sauvegardent leur art. Il convient toujours de rappeler que les réseaux sociaux sont des entreprises, qui ont le droit d’héberger ou non ce qu’elles souhaitent. En publiant des images, vidéos et photos sur un réseau social publiquement, il faut savoir qu’il est possible que celles-ci soient un jour inaccessibles — qu’il s’agisse d’une décision de la plateforme ou d’un bloquage automatique à la suite de trop nombreux signalements ou d’une détection algorithmique d’un contenu jugé problématique.”

“D’après les éléments observés par Nusenu, KAX17 a constamment ajouté des serveurs au réseau de Tor dans des quantités très importantes, avec des localisations diverses qui témoignent de grandes capacités logistiques. Jusqu’à atteindre à son apogée environ 10 % du réseau Tor, avec plus de 900 serveurs en ligne. D’après les chiffres du chercheur, il y avait à un moment donné 16 % de probabilité qu’un utilisateur se connecte au réseau Tor par un serveur de KAX17, 35 % de passer par un relai lui appartenant, et jusqu’à 5 % de sortir à travers.

Cette précision sur la répartition des serveurs en fonction de leurs types, c’est à dire entrants, relais et sortants, n’est pas anodine. Elle indique le type d’informations qui peuvent intéresser KAX17. Nusenu explique avoir observé d’autres acteurs malveillants qui mettaient en ligne des serveurs sortants pour voler les informations de portefeuilles de cryptomonnaies d’utilisateurs et les vider, par exemple.

Les observations du chercheur montrent que KAX17 se concentraient plutôt sur les points entrants et intermédiaires. Ses conclusions sont que cet acteur essaye de capter des informations sur les utilisateurs”

“’Your phone’s front camera is always securely looking for your face, even if you don’t touch it or raise to wake it.’ That’s how Qualcomm Technologies vice president of product management Judd Heape introduced the company’s new always-on camera capabilities in the Snapdragon 8 Gen 1 processor set to arrive in top-shelf Android phones early next year.

Depending on who you are, that statement can either be exciting or terrifying. For Qualcomm, it thinks this new feature will enable new use cases, like being able to wake and unlock your phone without having to pick it up or have it instantly lock when it no longer sees your face.

But for those of us with any sense of how modern technology is used to violate our privacy, a camera on our phone that’s always capturing images even when we’re not using it sounds like the stuff of nightmares and has a cost to our privacy that far outweighs any potential convenience benefits.”

Source : Qualcomm’s new always-on smartphone camera is a potential privacy nightmare – The Verge